Um grupo ou indivíduo de hackers está anunciando o acesso às redes de pelo menos três empresas de antivírus nos EUA e ao código-fonte de seus produtos de software.

O preço inicial pedido foi de US $ 250.000 para informações de acesso e US $ 150.000 para o código-fonte, mas eles estavam prontos para vender pelo menos US $ 300.000, dependendo da empresa de antivírus que o comprador está interessado.

Esta oferta foi para cada empresa individual e não é um preço definido. Pode chegar a US $ 1 milhão por um acesso. Uma oferta definitiva ainda está sendo discutida com intermediários.

Reivindicando 30 terabytes de dados roubados

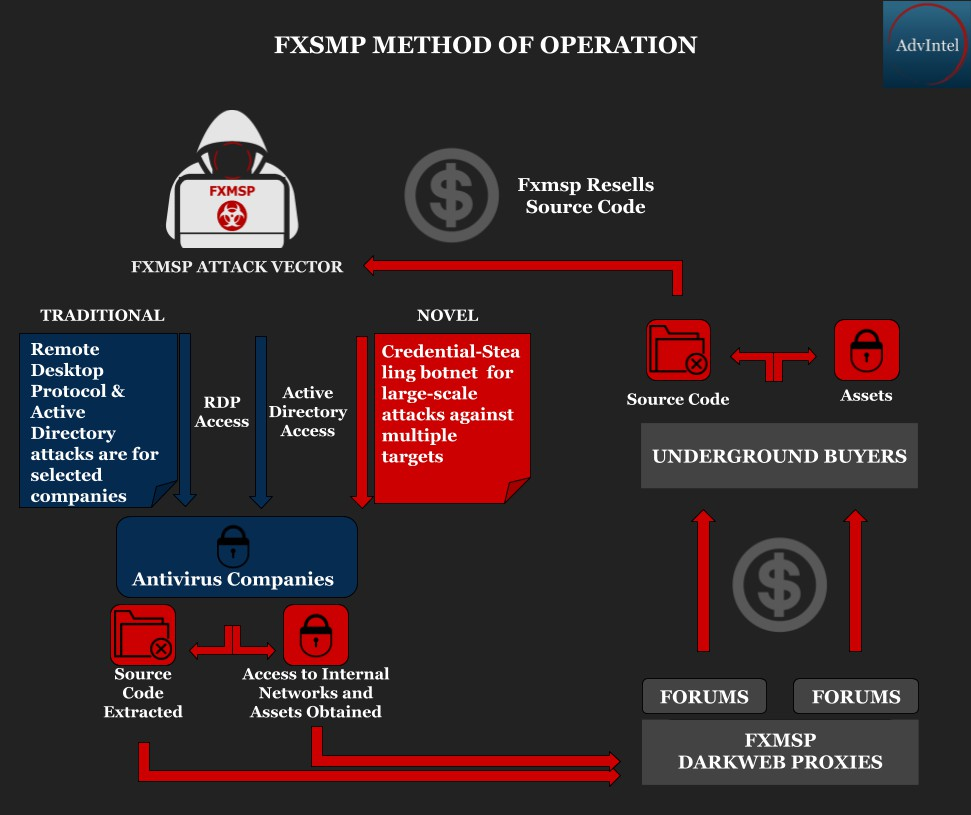

Em março, um ator chamado Fxmsp anunciou a membros de comunidades criminosas clandestinas que eles poderiam fornecer informações exclusivas roubadas de grandes empresas de antivírus localizadas nos EUA.

No final de abril, a Fxmsp disse que, após um longo trabalho no primeiro trimestre de 2019, eles conseguiram romper as redes das empresas e tiveram acesso seguro a longo prazo.

Eles ofereceram capturas de tela de pastas que supostamente continham 30 terabytes de dados, alegando que foram extraídas das redes violadas.

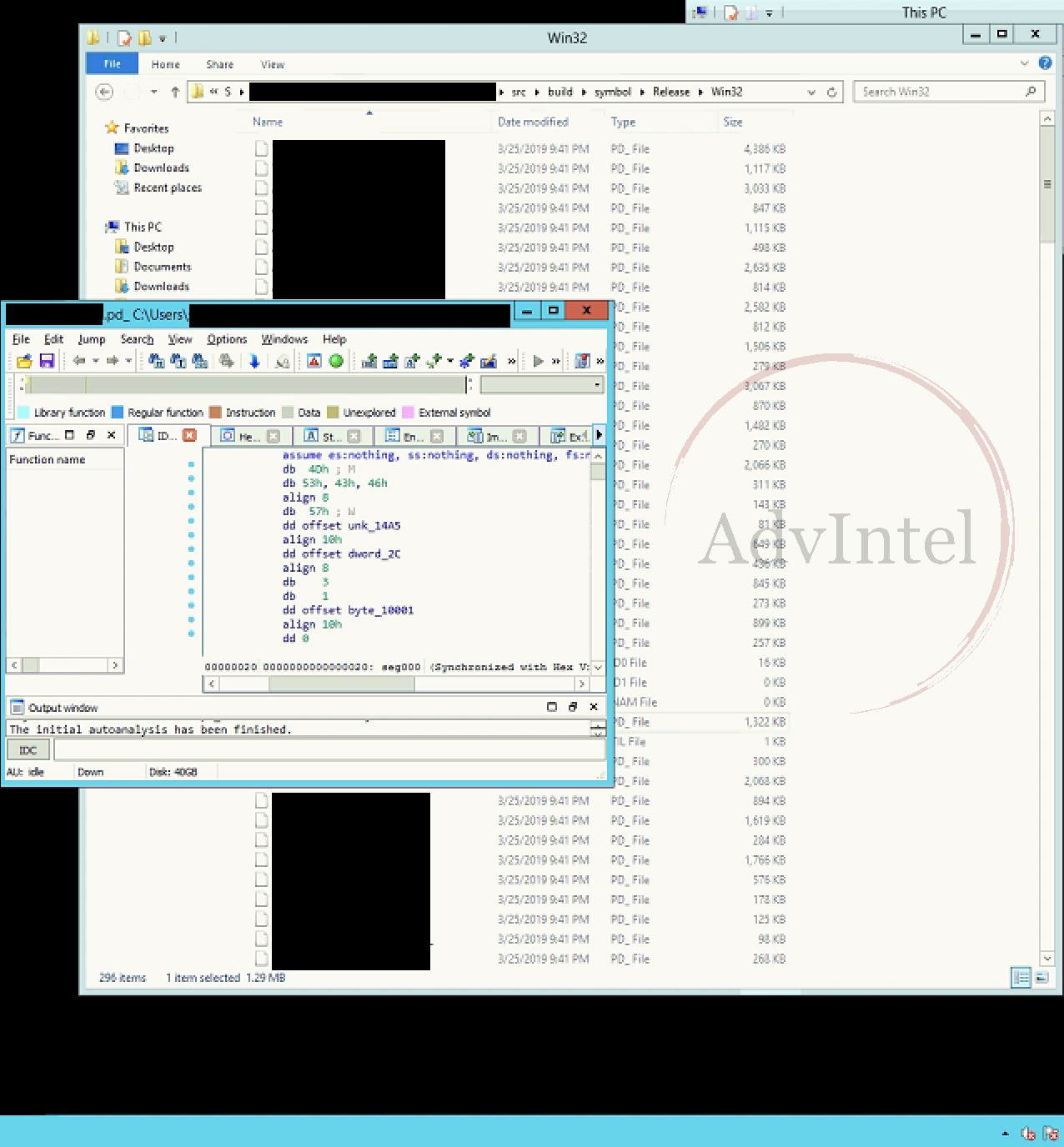

"As pastas parecem conter informações sobre a documentação de desenvolvimento da empresa, o modelo de inteligência artificial, o software de segurança da Web e o código-base do software antivírus", disse a empresa de segurança AdvIntel em um relatório divulgado hoje.

Yelisey Bogulsavskiy, diretor de pesquisa de segurança da AdvIntel, disse à BleepingComputer que o Fxmsp comprometeu o Active Directory (AD) de pelo menos uma empresa e estabeleceu persistência através de um servidor RDP (Remote Desktop Protocol) externo.

O AD é a parte mais crítica de uma rede do Windows, pois o servidor é responsável por autenticar e autorizar todos os usuários e computadores na rede; é também onde as políticas de segurança são definidas para todos os sistemas que gerencia.

Essa tática foi usada pela gangue Carbanak contra bancos em todo o mundo. Foi descoberto por pesquisadores de ameaças Kaspersky em um banco na Rússia.

De acordo com Bogulsavskiy, a Fxmsp nomeou três de suas vítimas e afirmou que eles haviam comprometido uma quarta empresa de antivírus, mas não divulgaram seu nome.

Ator fica escuro, ressurge com o saco de presentes

"O ator afirmou que a pesquisa sobre violação de antivírus tem sido seu principal projeto nos últimos seis meses, o que se correlaciona diretamente com o período de seis meses durante o qual eles ficaram em silêncio nos fóruns clandestinos onde normalmente postam", diz AdvIntel.

De acordo com a empresa de prevenção de fraudes sediada em Nova York, o Fxmsp desapareceu de fóruns clandestinos em outubro de 2018 e retornou em abril deste ano.

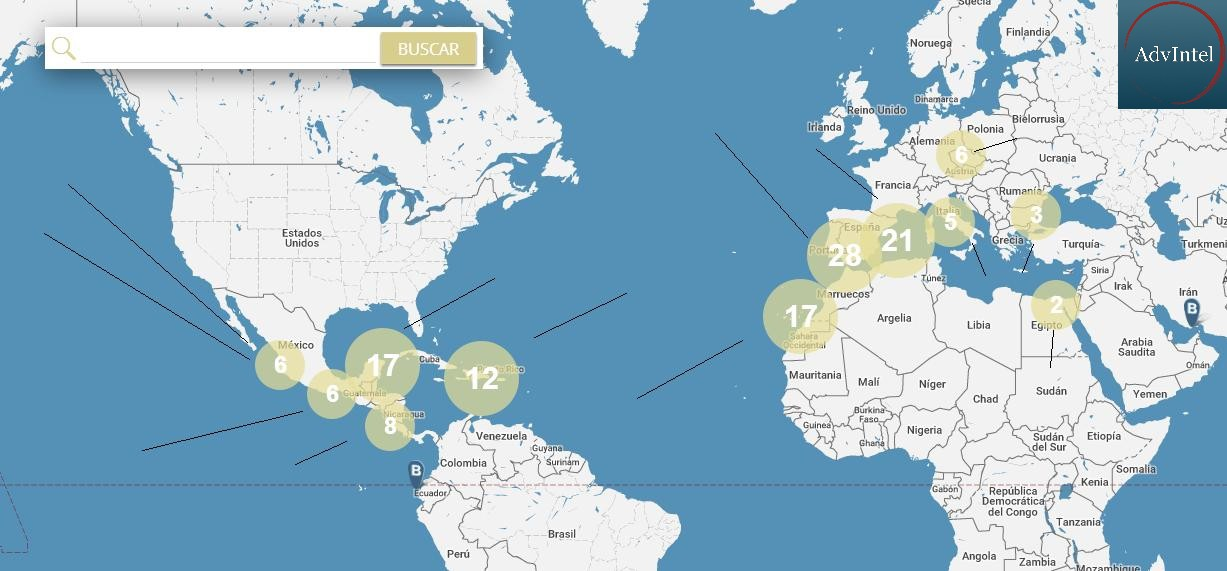

O Fxmsp parece ser um grupo de hackers que fala russo e inglês. Eles são especializados em segmentar redes corporativas e governamentais em todo o mundo. Em um post de fevereiro de 2018, encontramos em um fórum clandestino, o ator anunciava acesso às redes corporativas de uma empresa, que incluía entradas de contas para todos os funcionários, "de limpadores ao presidente".

A atividade do (s) indivíduo (s) por trás do alias do Fxmsp é conhecida entre os especialistas em infosec. A FireEye mencionou-os no seu relatório de e-crimes de 2018 para a região da EMEA (Europa, Oriente Médio e África).

Em 5 de abril de 2018, a Fxmsp divulgou informações de acesso para a rede de uma cadeia de hotéis com localizações na Europa, África e América do Sul.

A AdvIntel acredita que o Fxmsp é um coletivo de hackers credível que vende acesso corporativo verificável. Os pesquisadores acreditam que o grupo obteve um lucro de cerca de US $ 1 milhão até agora. Outras ofertas da Fxmsp incluem acesso à rede para os seguintes negócios:

Keystone Bank Limited

• Família chave de empresas

• DeltaWestern Petroleum

• Peckar & Abramson, PC (US Legal Company)

• Blue Stone Capital Investments LLC (Companhia de Investimento dos EUA)

• Reliance Industries Limited (holding industrial indiana)

• Base de Dados do Ministério das Finanças do Gana

• Banco de Dados do Governo Eletrônico de Bogotá

O ator parece estar ativo desde pelo menos 2017 e assumiu uma identidade roubada de alguém chamado Andrey Turchin para realizar seus negócios. Fomos informados por alguém com conhecimento sobre esse ator que essa identidade é de uma pessoa real. Embora esteja queimado no momento, isso mostra o nível de sofisticação que esse ator possui.

Fonte: BleepingComputer

Nenhum comentário:

Postar um comentário